Việc phát triển ứng dụng ngày nay rất thú vị những cũng không kém phần phức tạp. Rất nhiều công ty, tổ chức ngày nay đã áp dụng DevOps vào quy trình phát triển ứng dụng của họ. DevOps đã cung cấp cho các tổ chức một phương pháp để đáp ứng nhu cầu kinh doanh nhanh chóng hơn. Các công cụ DevOps đang phát triển nhanh chóng. Tuy nhiên nếu chỉ nói về DevOps không là chưa đủ.

Những lo ngại về bảo mật đang đang là mối quan tâm của các tổ chức. Thậm chí mối lo về bảo mật có thể là nguyên nhân làm dừng hoặc trì hoãn việc triển khai ứng dụng đối với nhiều tổ chức. Để giải quyết vấn đề đó, việc thúc đẩy cải thiện DevOps và kết hợp bảo mật và tự động hóa trong suốt vòng đời phát triển phần mềm là nhu cầu cấp thiết. Các nhà phát triển ứng dụng cần biến bảo mật và tự động hóa trở thành một phần của quy trình – không phải là một bước riêng biệt mà là một phần của toàn bộ vòng đời ứng dụng. Và đó là lý do DevSecOps ra đời. Vậy DevSecOps là gì?

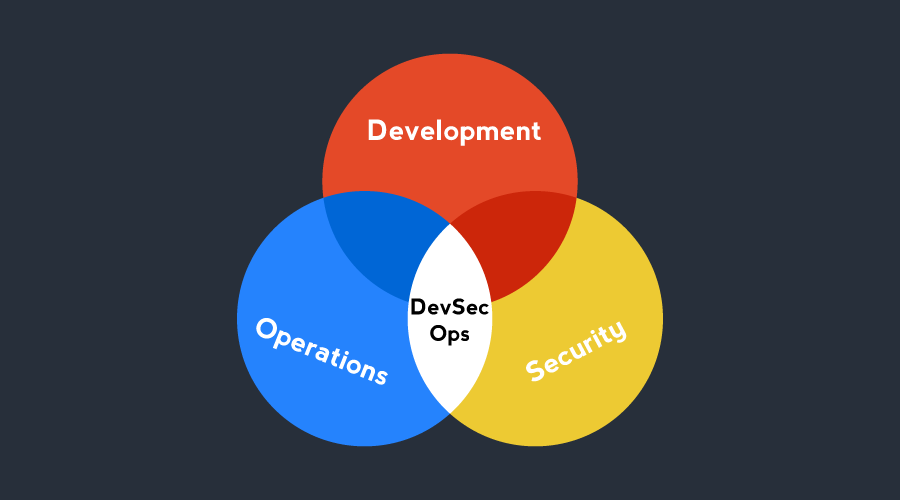

DevSecOps là gì?

DevSecOps — viết tắt của Development (phát triển), Security (bảo mật) và Operations (vận hành) — tự động hóa việc tích hợp bảo mật ở mọi giai đoạn của vòng đời phát triển phần mềm, từ thiết kế ban đầu đến tích hợp, thử nghiệm, triển khai và phân phối phần mềm.

DevSecOps đại diện cho một sự tiến hóa tự nhiên và cần thiết trong cách các tổ chức phát triển tiếp cận bảo mật. Trước đây, bảo mật đã được một nhóm bảo mật riêng biệt ‘áp dụng’ vào phần mềm vào cuối chu kỳ phát triển (gần như là sau đó) và được kiểm tra bởi một nhóm đảm bảo chất lượng (QA) riêng biệt.

Điều này có thể quản lý được khi các bản cập nhật phần mềm chỉ được phát hành một hoặc hai lần một năm. Nhưng khi các nhà phát triển phần mềm áp dụng các phương pháp Agile và DevOps, nhằm mục đích giảm chu kỳ phát triển phần mềm xuống còn vài tuần hoặc thậm chí vài ngày, thì cách tiếp cận bảo mật truyền thống đã tạo ra một nút thắt không thể chấp nhận được.

DevSecOps tích hợp ứng dụng và bảo mật cơ sở hạ tầng một cách liền mạch vào các quy trình và công cụ Agile và DevOps. Nó giải quyết các vấn đề bảo mật khi chúng xuất hiện, khi chúng dễ dàng hơn, nhanh hơn và ít tốn kém hơn để sửa chữa (và trước khi chúng được đưa vào sử dụng). Ngoài ra, DevSecOps làm cho ứng dụng và bảo mật cơ sở hạ tầng trở thành trách nhiệm chung của các nhóm phát triển, bảo mật và hoạt động IT, thay vì trách nhiệm duy nhất của riêng bảo mật. Nó cho phép “phần mềm, an toàn hơn, sớm hơn” (software, safer, sooner), phương châm của DevSecOps, bằng cách tự động hóa việc cung cấp phần mềm an toàn mà không làm chậm chu kỳ phát triển phần mềm.

Lợi ích khi ứng dụng DevSecOps

Hai lợi ích chính của DevSecOps là tốc độ và bảo mật. Ứng dụng DevSecOps giúp các nhóm phát triển cung cấp code tốt hơn, an toàn hơn, nhanh hơn và do đó, rẻ hơn. Theo Shannon Lietz, đồng tác giả của Tuyên ngôn DevSecOps: “Mục đích của DevSecOps là xây dựng trên suy nghĩ rằng mọi người đều có trách nhiệm bảo mật với mục tiêu triển khai an toàn các quyết định bảo mật ở tốc độ và quy mô cho ở mức cao nhất mà không phải hy sinh sự an toàn cần thiết,”.

Triển khai phần mềm nhanh chóng, tiết kiệm chi phí

Khi phần mềm được phát triển trong môi trường không phải DevSecOps, các vấn đề bảo mật có thể dẫn đến sự chậm trễ thời gian rất lớn. Việc sửa code và các vấn đề bảo mật có thể tốn thời gian và tốn kém. Việc phân phối DevSecOps nhanh chóng, an toàn giúp tiết kiệm thời gian và giảm chi phí bằng cách giảm thiểu nhu cầu lặp lại một quy trình để giải quyết các vấn đề bảo mật về sau.

Điều này trở nên hiệu quả hơn và tiết kiệm chi phí hơn vì bảo mật tích hợp loại bỏ các đánh giá trùng lặp và các bản xây dựng lại không cần thiết, dẫn đến code an toàn hơn.

Chủ động và cải thiện bảo mật

DevSecOps giới thiệu các quy trình an ninh mạng từ đầu chu kỳ phát triển. Trong suốt chu kỳ phát triển, code được xem xét, kiểm tra các vấn đề liên quan đến bảo mật. Những vấn đề này được giải quyết ngay sau khi chúng được xác định. Các sự cố bảo mật được khắc phục trước khi các phần phụ thuộc bổ sung được đưa vào. Các vấn đề bảo mật trở nên ít tốn kém hơn để khắc phục khi công nghệ bảo vệ được xác định và triển khai sớm trong chu kỳ.

Ngoài ra, sự hợp tác tốt hơn giữa các nhóm phát triển, bảo mật và vận hành sẽ cải thiện phản ứng của tổ chức đối với các sự cố và sự cố khi chúng xảy ra. Thực tiễn DevSecOps giúp giảm thời gian vá lỗ hổng bảo mật và giải phóng các nhóm bảo mật để tập trung vào công việc có giá trị cao hơn. Những hoạt động này cũng đảm bảo và đơn giản hóa việc tuân thủ, giúp tiết kiệm trong việc phải trang bị thêm về bảo mật.

Tăng tốc vá lỗ hổng bảo mật

Lợi ích chính của DevSecOps là giúp quản lý các lỗ hổng bảo mật mới được xác định một cách nhanh chóng. Khi DevSecOps tích hợp tính năng quét và vá lỗ hổng bảo mật vào chu kỳ phát hành, khả năng xác định và vá các lỗ hổng phổ biến và phơi nhiễm (Common Vulnerabilities and Xxposures- CVE) sẽ giảm đi. Điều này hạn chế việc các tác nhân đe dọa tận dụng các lỗ hổng trong các hệ thống public-facing.

Tự động hóa tương thích với sự phát triển hiện đại

Kiểm tra an ninh mạng có thể được tích hợp vào một bộ kiểm thử tự động cho các nhóm vận hành nếu một tổ chức sử dụng đường ống tích hợp liên tục / phân phối liên tục (continuous integration/continuous delivery) để triển khai phần mềm của họ.

Tự động hóa kiểm tra bảo mật phụ thuộc rất lớn vào dự án và mục tiêu của tổ chức. Kiểm tra tự động có thể đảm bảo các phần phụ thuộc phần mềm được kết hợp ở mức bản vá thích hợp và xác nhận rằng phần mềm vượt qua kiểm tra đơn vị bảo mật (security unit testing). Ngoài ra, nó có thể kiểm tra và bảo mật code bằng phân tích tĩnh và động trước khi bản cập nhật cuối cùng được đưa vào sử dụng.

Một quy trình có thể lặp lại và thích ứng

Khi các tổ chức trưởng thành, các cơ chế bảo mật của họ cũng trưởng thành. DevSecOps tự sử dụng các quy trình có thể lặp lại và thích ứng. Điều này đảm bảo bảo mật được áp dụng nhất quán trong toàn bộ môi trường, khi môi trường thay đổi và thích ứng với các yêu cầu mới. Việc triển khai DevSecOps thành thục sẽ đảm bảo được sự tự động hóa, việc quản lý cấu hình, điều phối, containers, cơ sở hạ tầng và thậm chí cả môi trường máy tính không máy chủ.

Các đặc tính quan trọng của DevSecOps

DevSecOps phải là sự kết hợp tự nhiên của các biện pháp kiểm soát bảo mật vào quy trình phát triển, phân phối và hoạt động của tổ chức.

Shift left – Sang trái

‘Shift left’ là một câu thần chú của DevSecOps: Nó khuyến khích các kỹ sư phần mềm di chuyển bảo mật từ bên phải (cuối) sang bên trái (phần đầu) của quy trình DevOps (phân phối). Trong môi trường DevSecOps, bảo mật là một phần không thể thiếu trong quá trình phát triển ngay từ đầu. Một tổ chức sử dụng DevSecOps đưa các kiến trúc sư và kỹ sư an ninh mạng của họ vào làm thành viên của nhóm phát triển. Công việc của họ là đảm bảo mọi thành phần và mọi mục cấu hình trong ngăn xếp đều được vá, định cấu hình an toàn và đều có tài liệu.

Di chuyển sang trái cho phép nhóm DevSecOps xác định sớm các rủi ro và sự cố bảo mật, đảm bảo rằng các mối đe dọa bảo mật này được giải quyết ngay lập tức. Nhóm phát triển không chỉ suy nghĩ về việc xây dựng sản phẩm một cách hiệu quả mà còn thực hiện bảo mật khi họ xây dựng nó.

Giáo dục bảo mật

Bảo mật là sự kết hợp của kỹ thuật và tuân thủ. Các tổ chức nên hình thành một sự kết hợp giữa các kỹ sư phát triển, nhóm vận hành và nhóm tuân thủ (compliance team) để đảm bảo mọi người trong tổ chức hiểu được yêu cầu bảo mật của công ty và tuân theo các tiêu chuẩn giống nhau.

Mọi người tham gia vào quá trình triển khai phải quen thuộc với các nguyên tắc cơ bản về bảo mật ứng dụng, top 10 Dự án bảo mật ứng dụng web mở (Open Web Application Security Project – OWASP), kiểm tra bảo mật ứng dụng và các thực hành kỹ thuật bảo mật khác. Các nhà phát triển cần phải hiểu các thread models, kiểm tra tuân thủ và có kiến thức làm việc về cách đo lường rủi ro, khả năng hiển thị và triển khai các biện pháp kiểm soát bảo mật.

Văn hóa: Giao tiếp, con người, quy trình và công nghệ

Lãnh đạo tốt nuôi dưỡng một nền văn hóa tốt thúc đẩy sự thay đổi trong tổ chức. Điều quan trọng và cần thiết trong DevSecOps là thông báo trách nhiệm bảo mật của các quy trình và quyền sở hữu sản phẩm. Chỉ khi đó các nhà phát triển và kỹ sư mới có thể trở thành chủ sở hữu quy trình và chịu trách nhiệm về công việc của họ.

Các nhóm vận hành DevSecOps nên tạo một hệ thống phù hợp với họ, sử dụng các công nghệ và giao thức phù hợp với nhóm của họ và dự án hiện tại. Bằng cách cho phép nhóm tạo ra môi trường quy trình làm việc phù hợp với nhu cầu của họ, họ trở thành những bên liên quan được đầu tư vào kết quả của dự án.

Khả năng truy xuất nguồn gốc, kiểm tra và tầm nhìn

Việc triển khai khả năng truy xuất nguồn gốc, kiểm tra và tầm nhìn trong quy trình DevSecOps dẫn đến thông tin chi tiết sâu sắc hơn và một môi trường an toàn hơn:

- Khả năng truy xuất nguồn gốc (Traceability) cho phép bạn theo dõi các mục cấu hình trong suốt chu kỳ phát triển đến nơi mà các yêu cầu được thực hiện trong code. Điều này có thể đóng một phần quan trọng trong khuôn khổ kiểm soát của tổ chức bạn vì nó giúp đạt được sự tuân thủ, giảm lỗi, đảm bảo mã an toàn trong phát triển ứng dụng và giúp mã bảo trì.

- Khả năng đánh giá (Auditability) là quan trọng để đảm bảo tuân thủ các biện pháp kiểm soát an ninh. Các biện pháp kiểm soát an ninh kỹ thuật, thủ tục và quản trị cần phải được tất cả các thành viên trong nhóm kiểm tra, ghi chép đầy đủ và tuân thủ.

- Tầm nhìn (Visibility) là một phương pháp quản lý tốt nói chung, nhưng rất quan trọng đối với môi trường DevSecOps. Điều này có nghĩa là tổ chức có một hệ thống giám sát vững chắc để đo lường các hoạt động, gửi cảnh báo, nâng cao nhận thức về các thay đổi và tấn công mạng khi chúng xảy ra và cung cấp trách nhiệm giải trình trong toàn bộ vòng đời của dự án.

Sự khác biệt giữa DevOps và DevSecOps

DevOps tập trung vào sự hợp tác giữa các nhóm trong suốt quá trình phát triển và triển khai ứng dụng. Các nhóm phát triển (Dev) và vận hành (Ops) làm việc cùng nhau để triển khai các công cụ và KPI chung. Mục tiêu của cách tiếp cận DevOps là nâng cao tần suất triển khai trong khi đảm bảo khả năng dự đoán và hiệu quả của ứng dụng. Một kỹ sư DevOps nghĩ về cách có thể triển khai các bản cập nhật cho ứng dụng một cách hiệu quả nhất có thể với sự gián đoạn tối thiểu đối với trải nghiệm người dùng. Bằng cách tập trung rất nhiều vào việc tối ưu hóa tốc độ phân phối, các nhóm DevOps không phải lúc nào cũng ưu tiên ngăn chặn các mối đe dọa bảo mật trong quá trình thực hiện, điều này có thể dẫn đến tích lũy các lỗ hổng có thể gây nguy hiểm cho ứng dụng, dữ liệu người dùng cuối và quyền sở hữu tài sản của công ty.

DevSecOps phát triển từ DevOps khi các nhóm phát triển bắt đầu nhận ra rằng mô hình DevOps không giải quyết thỏa đáng các mối lo ngại về bảo mật. Thay vì trang bị thêm bảo mật vào bản dựng, DevSecOps nổi lên như một cách để tích hợp quản lý bảo mật sớm hơn trong suốt quá trình phát triển. Thông qua phương pháp này, bảo mật ứng dụng bắt đầu ở đầu quá trình xây dựng, thay vì ở cuối quá trình phát triển. Với cách tiếp cận mới này, một kỹ sư của DevSecOps cố gắng đảm bảo rằng các ứng dụng được bảo mật trước các cuộc tấn công mạng trước khi được cung cấp cho người dùng và liên tục được bảo mật trong quá trình cập nhật ứng dụng. DevSecOps nhấn mạnh rằng các nhà phát triển nên lưu ý đến bảo mật khi viết code và nhằm giải quyết các vấn đề về bảo mật mà DevOps không giải quyết được.

Những hoạt động khác biệt của DevOps và DevSecOps:

Quy trình DevOps bao gồm các phương pháp:

- Tích hợp liên tục (CI): hợp nhất các thay đổi code để đảm bảo phiên bản mới nhất có sẵn cho các nhà phát triển

- Phân phối liên tục và triển khai liên tục (CD): tự động hóa quá trình phát hành các bản cập nhật để tăng hiệu quả

- Microservices: xây dựng một ứng dụng dưới dạng một tập hợp các dịch vụ nhỏ hơn

- Cơ sở hạ tầng dưới dạng mã (IaC) – nhu cầu thiết kế, triển khai và quản lý cơ sở hạ tầng ứng dụng thông qua code

DevSecOps bao gồm các phương pháp trên của DevOps, thêm vào đó:

- Liệt kê các điểm yếu chung (Common weaknesses enumeration – CWE): cải thiện chất lượng code và tăng mức độ bảo mật trong giai đoạn CI và CD

- Mô hình hóa mối đe dọa (Threat modeling): thực hiện kiểm tra bảo mật trong quá trình phát triển để tiết kiệm thời gian và chi phí trong tương lai

- Kiểm tra bảo mật tự động: kiểm tra lỗ hổng bảo mật trong các bản dựng mới thường xuyên

- Quản lý sự cố – tạo ra một khuôn khổ tiêu chuẩn để ứng phó với các sự cố bảo mật

Các tài liệu tham khảo cho bài viết:

2/ What’s the Difference Between DevOps and DevSecOps?